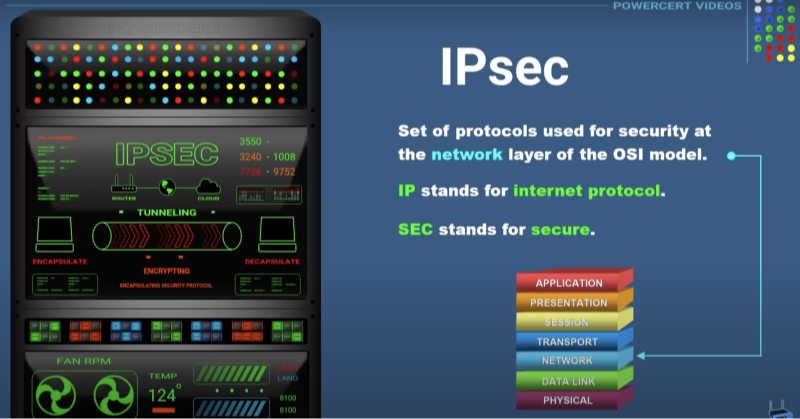

Обзор IPSec

IPSec (Internet Protocol Security) - это набор протоколов, предназначенных для защиты коммуникаций по протоколу Интернета (IP) путем аутентификации и шифрования каждого IP-пакета в потоке данных. Он работает на сетевом уровне (уровень 3 модели OSI), что делает его независимым от приложений и позволяет защищать любой IP-трафик.

Основные области применения IPSec включают:

-

VPN между сайтами: Безопасное подключение целых сетей через Интернет.

-

VPN для удаленного доступа: Безопасное подключение индивидуальных клиентов (ноутбуков, смартфонов) к корпоративным сетям.

-

Безопасные соединения между хостами: Защита прямой передачи данных от сервера к серверу.

Поскольку IPSec стандартизирован IETF и поддерживается большинством операционных систем и сетевых устройств, он остается краеугольным камнем корпоративных и потребительских VPN-решений.

Как работает IPSec: Основные компоненты

Функциональность IPSec основывается на двух основных протоколах и наборе криптографических алгоритмов:

1. Заголовок аутентификации (AH)

-

Цель: Обеспечивает целостность данных и аутентификацию IP-пакетов, вычисляя HMAC (код аутентификации сообщений на основе хэша) над полезной нагрузкой пакета и выбранными полями заголовка.

-

Ограничение: Есть не Шифрование содержимого - только проверка подлинности и целостности.

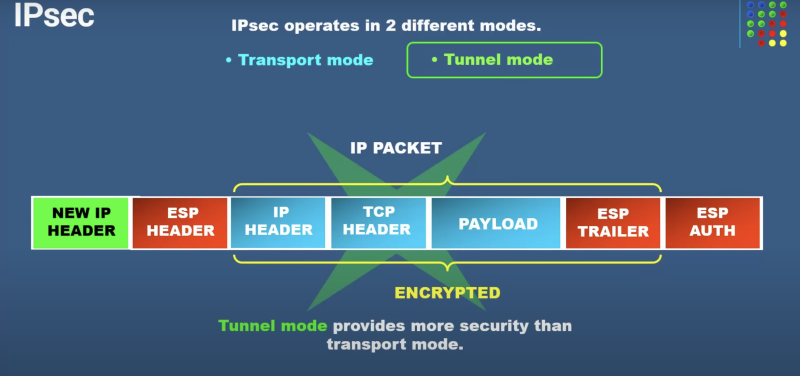

2. Инкапсулирующая безопасная полезная нагрузка (ESP)

-

Цель: Шифрует полезную нагрузку IP-пакета (и, по желанию, заголовок), обеспечивая конфиденциальность, целостность и подлинность с помощью AES, 3DES или ChaCha20.

-

Общие алгоритмы:

-

AES-256-GCM: Сочетает шифрование и целостность в одном эффективном действии.

-

AES-256-CBC + HMAC-SHA2: Использует отдельные операции шифрования и целостности.

-

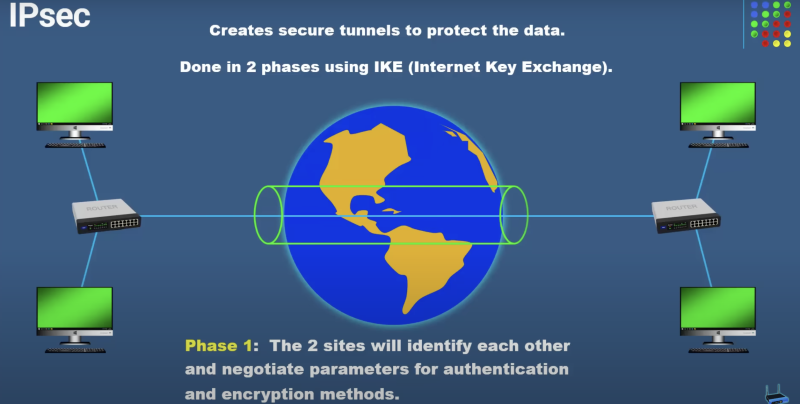

3. Ассоциации безопасности (SA)

-

Определение: Односторонние, однонаправленные соединения с собственным набором параметров (алгоритм шифрования, ключи, время жизни).

-

Менеджмент: IPSec определяет два режима для создания SA:

-

IKEv1 / IKEv2 (обмен ключами в Интернете): Протоколы для согласования SA, выполнения взаимной аутентификации и генерации сеансовых ключей.

-

Ручной ключ: Используется редко; требует статической конфигурации ключа, не подходит для динамических сред.

-

4. Режимы работы

-

Режим транспортировки: Шифруется/аутентифицируется только полезная нагрузка (данные) IP-пакета; оригинальный IP-заголовок остается нетронутым. Обычно используется для передачи данных между хостами.

-

Режим туннеля: Весь IP-пакет шифруется и инкапсулируется в новый IP-пакет с новым заголовком. Необходим для VPN между сетями (site-to-site).

Благодаря сочетанию ESP (для шифрования) и AH (для аутентификации) IPSec обеспечивает конфиденциальность, целостность и подлинность данных в недоверенных сетях.

📖Связанное чтение

- Что такое переадресация портов

IPSec в VPN: Шифрование и туннелирование

В контексте VPN, IPSec VPN обычно относится к использованию IKEv2 в сочетании с ESP в режиме туннеля, предлагая:

-

Надежное шифрование: AES-256 защищает данные от подслушивания.

-

Perfect Forward Secrecy (PFS): Ключевой материал регулярно обновляется, так что компрометация одного ключа не приведет к раскрытию предыдущих занятий.

-

Поддержка кросс-платформ: Работает в Windows, macOS, iOS, Android и на многих маршрутизаторах.

Примеры использования

-

Корпоративный удаленный доступ: Сотрудники безопасно подключаются к внутренним ресурсам из любого места.

-

Ссылки с сайта на сайт: Офисы, расположенные в разных географических регионах, беспрепятственно обмениваются конфиденциальным трафиком.

-

Конфиденциальность потребителя: Обычные пользователи защищают свой интернет-трафик в сетях общественного Wi-Fi.

Несмотря на возраст, IPSec остается актуальным благодаря своей гибкости и широкой поддержке со стороны поставщиков.

IPSec против WireGuard: Что использовать?

Хотя IPSec проверен в бою, WireGuard стал современным протоколом VPN. Вот как они сравниваются, особенно для НЛО VPN пользователи:

| Характеристика | IPSec | WireGuard |

|---|---|---|

| Размер кодовой базы | ~600 000 строк (сложный) | ~4 000 строк (минимальное количество, проверяемое) |

| Производительность | Хороший, но более тяжелый процессор из-за переговоров | Отличное качество, низкая задержка, более быстрые туннели |

| Управление ключами | IKEv2 со сложной настройкой | Основан на открытом ключе, более простой |

| Обход NAT | Встроенный через NAT-T | Требуется обходной путь (пробивка отверстий UDP). |

| Мобильный роуминг | IKEv2 поддерживает бесшовные повторные соединения | Улучшение поддержки роуминга |

| Модель безопасности | Зрелые, прошедшие широкий аудит | Новые, активно проверяемые |

Когда выбирать

-

Выберите IPSec если вам нужно:

-

Совместимость с корпоративными сетями и интеграция с существующей инфраструктурой VPN.

-

Встроенная поддержка на старых устройствах и маршрутизаторах.

-

Тонкий контроль политик с помощью политик безопасности (SPD).

-

-

Выберите WireGuard если вам нужно:

-

Невероятная производительность для игр и потокового видео.

-

Простая настройка и удобное управление ключами.

-

Быстрое внедрение персональных VPN.

-

На сайте НЛО VPN Мы предлагаем оба протокола: IPSec для максимальной совместимости и WireGuard для одержимых скоростью. Наши приложения автоматически выбирают оптимальный протокол в зависимости от вашего сетевого окружения.

Распространенные ошибки конфигурации IPSec

Даже опытные администраторы могут споткнуться о сложность IPSec. Избегайте этих подводных камней:

-

Несовпадение настроек шифрования

-

Убедитесь, что обе стороны используют одинаковые алгоритмы (например, AES-256-GCM) и время жизни ключей.

-

-

Неправильное перекрытие подсетей

-

Не используйте перекрывающиеся локальные подсети: трафик может направляться внутрь, а не через туннель.

-

-

Неправильная конфигурация NAT-T

-

Если вы находитесь за NAT, включите NAT Traversal (NAT-T) на обоих пирах для инкапсуляции ESP в UDP/4500.

-

-

Перекос часов

-

IKE зависит от проверки временных меток. Поддерживайте синхронизацию часов устройств с помощью NTP.

-

-

Брандмауэр, блокирующий ESP/AH

-

Разрешите UDP 500 (IKE), UDP 4500 (NAT-T) и протокол 50 (ESP) / 51 (AH) в брандмауэрах.

-

-

Просроченные сертификаты или общие ключи

-

Следите за сроком действия сертификата и периодически меняйте PSK, чтобы избежать неожиданных отказов.

-

Проверяя эти области, вы обеспечите бесперебойную работу. IPSec VPN развертывание.

Интеграция IPSec в лучший бесплатный VPN

На сайте НЛО VPN Мы используем IPSec для обеспечения:

-

Шифрование AES-256-GCM: Конфиденциальность и целостность в соответствии с отраслевыми стандартами.

-

Обмен ключами IKEv2: Быстрое и безопасное установление сеанса - идеальное решение для мобильного роуминга.

-

Обфусцированные серверы : Скрывайте использование VPN, чтобы обойти строгую цензуру (например, в общественных точках Wi-Fi).

-

Кроссплатформенные клиенты: Настройка IPSec одним щелчком мыши в Windows, macOS, Android и iOS - ручная настройка не требуется.

" UFO VPN использует шифрование IPSec AES-256 для защиты вашего IP во время конфиденциальных операций - больше никаких подглядываний в кофейне. " Независимо от того, занимаетесь ли вы банковскими операциями, потоковым вещанием или играми, наша реализация IPSec обеспечивает защиту ваших данных.

Лучшие практики развертывания IPSec

-

Используйте IKEv2 с поддержкой мобильности: Обеспечивает стабильное соединение при переключении сетей.

-

Регулярно поворачивайте клавиши: Предотвращает долговременную компрометацию ключей.

-

Включите Perfect Forward Secrecy: Объедините группы Диффи-Хеллмана (например, DH14, DH19).

-

Отслеживайте журналы на предмет ошибок: Автоматические оповещения о неудачных переговорах или событиях повторного ключа.

-

Тестируйте сценарии обхода отказа: Обеспечьте восстановление туннелей между сайтами после сбоя соединения.

Соблюдение этих правил помогает поддерживать надежную и безопасную среду IPSec VPN.

ЧАСТО ЗАДАВАЕМЫЕ ВОПРОСЫ

Вопрос: Для чего используется IPSec?

IPSec защищает IP-трафик, проверяя подлинность и шифруя каждый пакет. Она является основой VPN между сайтами и удаленным доступом.

Вопрос: Насколько безопасен IPSec VPN по сравнению с другими протоколами?

При настройке с использованием AES-256-GCM и IKEv2 IPSec обеспечивает надежную, поддерживаемую промышленностью защиту. Хотя WireGuard может быть быстрее, развитая экосистема IPSec и тонкие элементы управления делают его не менее надежным.

В: Можно ли настроить IPSec на устройстве вручную?

Да - большинство ОС поддерживают ручную настройку IPSec/IKEv2 через собственные параметры VPN. Однако использование UFO VPN автоматизирует этот процесс и применяет оптимальные настройки безопасности без ошибок, сделанных вручную.

Вопрос: Почему мой IPSec-туннель постоянно падает?

К распространенным причинам относятся проблемы с NAT-T, просроченные ключи, перекос часов или агрессивные правила брандмауэра. Проверьте журналы на наличие сбоев при переключении IKE и убедитесь, что порты UDP 500/4500 и протокол 50 (ESP) разрешены.

Вопрос: Является ли IPSec VPN законным?

Да, в большинстве юрисдикций. Однако обход геоограничений может нарушить условия предоставления услуг. Всегда соблюдайте местные законы и соглашения об обслуживании.

❤️Pro Советы ❤️

UFO VPN ставит во главу угла вашу конфиденциальность, не позволяя интернет-провайдерам, рекламодателям и киберпреступникам собирать данные о вашем устройстве или привычках. Признанный лучший VPN для ПК и лучший VPN для Mac Передовое шифрование анонимизирует ваше соединение, гарантируя, что такие действия, как посещение "луковых" сайтов, никогда не раскроют характеристики вашего оборудования, отпечатки пальцев браузера или реальный IP-адрес.

Благодаря активации одним щелчком мыши UFO VPN упрощает обеспечение безопасности, не требуя технических знаний. Начните защищать свои данные с помощью лучшего VPN для ПК и просматривайте сайты с бескомпромиссной уверенностью.

Заключение

Понимание того, что такое IPSec и какова его роль в технологии IPSec VPN, очень важно для обеспечения безопасности современных сетей. Хотя протокол IPSec обеспечивает надежное шифрование и совместимость, новые альтернативы, такие как WireGuard, предлагают неоспоримые преимущества в производительности и простоте. Независимо от того, что вы выберете - IPSec или WireGuard, UFO VPN обеспечивает и то, и другое, защищая ваш IP с помощью шифрования AES-256, обходя цензуру и обеспечивая надежную конфиденциальность. Избегая распространенных ошибок при настройке и следуя передовым методам, вы сможете развернуть безопасную VPN-установку, которая обеспечит сохранность ваших данных в любой сети.